SİBER GÜVENLİK (CEH ETİK HACKING) KURSU

CEH Siber güvenlik uzmanlığı eğitimi hackerların kullandığı yöntemlerin bilinmesini ve bunların iyi amaçlar için kullanılmasını sağlayan bir eğitim programıdır. İşletim sistemleri ve ağlarda bulunan güvenlik açıklarının bulunması ve bunları sömürülerek sistemlere sızılması eğitimi olarak da tanımlayabiliriz. Eğitim sonunda CWH (Certified White Hat Hacker) olma fırsatı yakalayacağınız bir eğitimdir.

120

Saat

5

Ay

12

Kişi

Sıfır

Seviye

Hemen Bilgi Alın

Formu doldurun, sizi arayalım

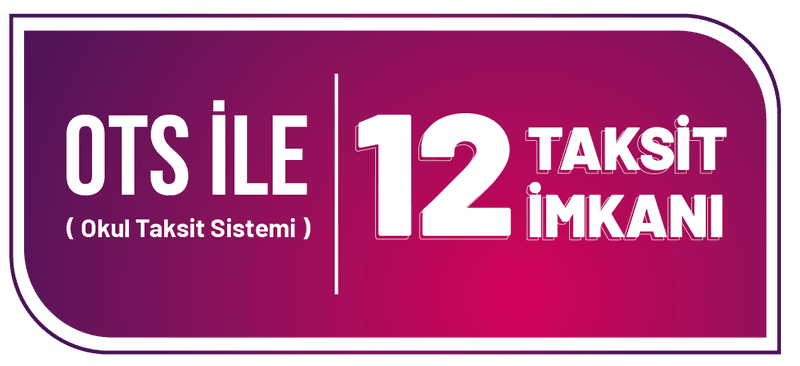

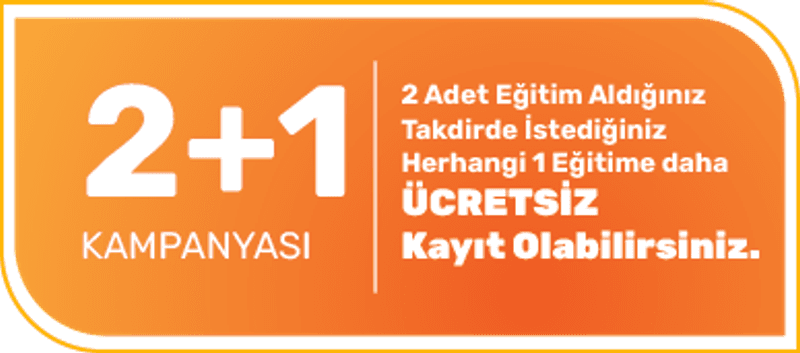

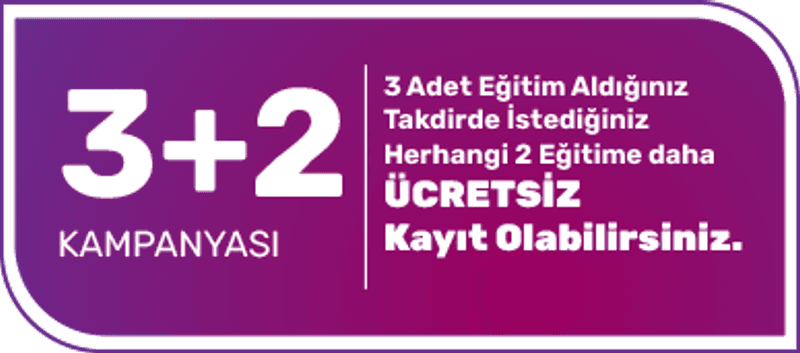

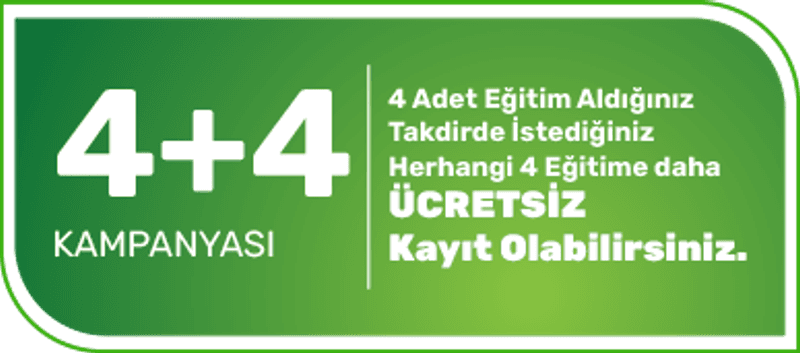

Kampanyalar

Tüm Kampanyaları GörS.S.S

Kursumuz hakkında en çok merak edilen soruların yanıtlarını burada bulabilirsiniz.

Bu kurs, siber güvenlik alanında kariyer hedefleyen bireyler için tasarlanmıştır. Sıfır başlangıç seviyesinden uzmanlık düzeyine ulaşmak isteyen herkes katılabilir. Ağ ve sistem güvenliği konularına ilgi duyan, etik hackleme becerileri kazanmak isteyen profesyoneller için uygundur.

SİBER GÜVENLİK (CEH ETİK HACKING) KURSU toplam 120 ders saati olarak planlanmıştır. Eğitim süresi yaklaşık 5 ay devam etmektedir. Bu süre zarfında kapsamlı bir müfredat işlenerek katılımcılara derinlemesine bilgi aktarılır.

Kursu başarıyla tamamlayan katılımcılara Üçüncü Binyıl Akademi Başarı Sertifikası verilir. Ayrıca, uluslararası akredite sertifikasyon için sınav ön koşulludur ve ek ücrete tabiidir. Bu sertifikalar, mezunların siber güvenlik alanındaki yetkinliklerini belgelemektedir.

Bu eğitim, siber güvenlik alanında aranan uzmanlar yetiştirmeyi hedefler. Mezunlar, büyük şirketlerde siber güvenlik analisti veya pentester pozisyonlarına başvurabilir. Eğitim, Türkiye standartlarının üzerinde gelir elde etme ve müdür/şef gibi pozisyonlara terfi etme potansiyeli sunar.

Hayır, SİBER GÜVENLİK (CEH ETİK HACKING) KURSU için herhangi bir ön bilgiye ihtiyaç duyulmamaktadır. Kurs, başlangıç seviyesindeki katılımcıları hedef alarak sıfırdan uzmanlık seviyesine ulaştırmayı amaçlar. Temel network ve işletim sistemi bilgileri kurs müfredatının başlangıcında verilmektedir.

Kurs, temel network yapılarından başlayarak Linux ve Kali Linux kullanımını kapsar. Siber saldırı ve savunma yöntemleri, zafiyet tarama, parola kırma ve web uygulama güvenliği konuları işlenir. Buffer Overflow, zararlı yazılım analizi, sosyal mühendislik ve Python ile güvenlik araçları geliştirme gibi ileri düzey konular da müfredatta yer alır.

Üçüncü Binyıl Akademi, 2008'den beri makine, yazılım ve inşaat alanlarında uygulamalı mesleki eğitimler sunmaktadır. Kurum, saatlik ücret bazında sektördeki en uygun fiyatlı eğitimleri sunarken eğitim kalitesinden ödün vermez. Alanında uzman eğitmenler tarafından verilen proje bazlı eğitimler ve uluslararası akreditasyon imkanı sunulmaktadır.

Ağ protokolleri ve işletim sistemleri hakkında derinlemesine bilgi sahibi olmak kritiktir. Penetrasyon testleri yapabilme, güvenlik açıklarını tespit etme ve sömürme becerileri önemlidir. Siber saldırılara karşı savunma mekanizmalarını anlama ve güvenlik araçlarını etkin kullanma yeteneği gereklidir.